A día de hoy, y como hemos ido comentando en este blog en anteriores artículos nadie duda de que las comunicaciones móviles no son cien por cien seguras.

Si nos damos una vuelta por las CONs más famosas podemos ver que son numerosos los ataques contra GSM/GRPS/UMTS y reciéntemente LTE.

Seguridad de las comunicaciones inalámbricas en la empresa

En el entorno empresarial, cuando hablamos de seguridad en las comunicaciones inalámbricas directamente pensamos en Wireless y/o Bluetooth, pero no somos conscientes de que un atacante a día de hoy, no necesita hacer una gran inversión económica para poder realizar con éxito un ataque a nuestros dispositivos móviles y por ende a los dispositivos que hagan uso también de las tecnologías GSM.

Slides: http://www.slideshare.net/ssppcc/seguridad-en-las-comunicaciones-mviles-hackbeers-valencia

Aunque todos estos ataques ya se expusieron en la charla sobre seguridad en comunicaciones móviles de Hack & Beers (Slides en SlideShare) Un atacante podría llegar a realizar ataques de:

- Interceptación de las comunicaciones

- Ataques de denegación de servicio (jamming attacks)

- Ataques pasivos a CCCH (Common Control Channel) que permita a un atacante extraer suficiente información para conseguir con éxito su propósito

- Etc.

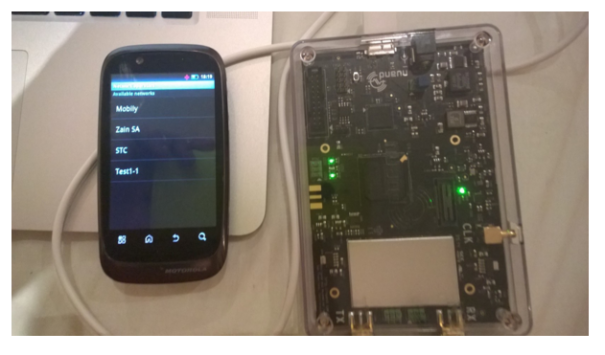

Laboratorio para análisis de las comunicaciones móviles

Para realizar un estudio teórico y/o práctico de las comunicaciones móvil no hace falta hacer un gran desembolso económico, con el abaratamiento de los dispositivos SDR y aplicaciones como YateBTS o OpenBTS por menos de 500 se puede comenzar a experimentar con esta tecnología.

Conclusión

A la vista está que, realizar ataques a tecnologías GSM ha dejado de ser complicado. Un posible atacante podría lanzar un ataque a GSM/GPRS con un presupuesto inferior a 1000.

Lo que sí es cierto, es que los ataques a tecnologías 3G/4G son más complicados. Pero si nos paramos a pensar en los dispositivos IoT que funcionan mediante GPRS, nos encontramos ante un escenario en el que tenemos que prestar atención a las comunicaciones inalámbricas, dejando de poner el foco en tecnologías como Wifi o Bluetooth para empezar a pensar que otros protocolos de comunicaciones puedan suponer un nuevo vector de ataque a nuestras infraestructuras.

A raíz de esto, poco a poco las empresas deberán empezar a integrar en sus sistemas de seguridad herramientas detección y análisis de amenazas de seguridad para adelantarse a este tipo de ataques. Estas herramientas deberán ser desplegadas tanto en ubicaciones singulares como en ubicaciones en movimiento para garantizar la seguridad de los activos personales que puedan verse expuestos a estas nuevas amenazas de seguridad.

La monitorización del espectro junto con la integración de estos resultados en un SIEM pasará a ser algo esencial en la seguridad de las comunicaciones inalámbricas

Publicaciones sobre ataques a GSM

- Attacks on GSM A5/1 algorithm with rainbow tables: Chris Paget and Karsten Nohl 26c3

- OsmocomBB: Harald Welte and Steve Markgraf 27c3

- Hacking the Vodafone femtocell: Ravishankar Borgaonkar, Nico Golde, Kevin Redon en BlackHat 2011.

- An anallysis of basebands securiry: Bernoit Michau en SSTIC 2014

- Attacks on privacy and availability of 4G: Altaf Shaik, Ravishankar Boargaonkar, N. Asokan, Valtteri Niemi y Jean-Pierre Seifert.

- How to not break LTE crypto: SSTIC 2016 por Christophe Devine y Benoit Michaud.

Por:alex.casanova

Fuente: https://digimodes.wordpress.com/2016/08/17/deben-preocuparnos-las-comunicaciones-moviles-en-la-empresa/

Marcadores