Hoy queremos recopilar las medidas de seguridad que debes aplicar para evitar que un atacante pueda espiar WhatsApp. Algunas son medidas muy sencillas de aplicar, otras más complejas.

Hay que tener en cuenta que como ya he dicho, todas estas medidas están para evitar que un atacante pueda acceder a los mensajes de tus conversaciones, así que ojo.

1.- Pon un código de desbloqueo al terminal móvil con autobloqueo

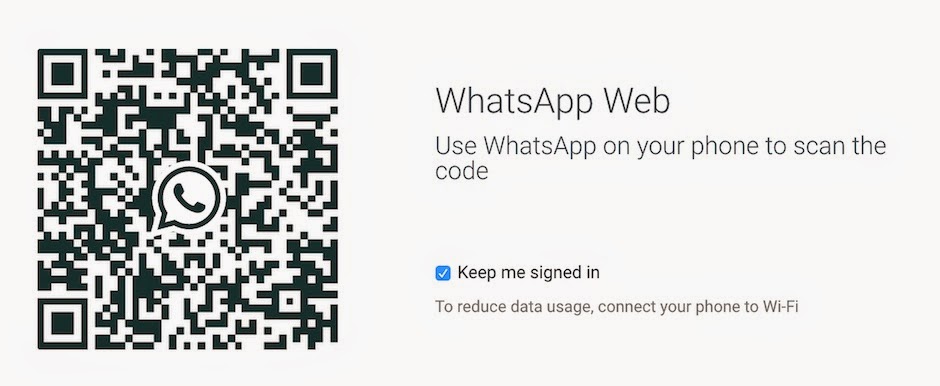

Tener un terminal móvil sin código de desbloqueo es un error garrafal que cualquiera podría aprovechar para acceder a los mensajes SMS de OTC para robar la cuenta, a los mensajes de WhatsApp completos durante el tiempo que tengan el terminal en sus manos y lo que es peor, podrían abrir una sesión de WhatsApp Web con tu appde WhatsApp en un segundo y monitorizar todas tus comunicaciones constantemente.

Figura 2: Código QRCode que se escanea desde la app de WhatsApp para tener una sesión WhatsApp Web robada

Pero durante esos segundos, también podría instalar un troyano para espiar todo lo que haces desde el terminal, así que si tienes un terminal sin código de desbloqueo, que es conocido por alguien más, o que es 1234, deberías cambiarlo ya. Si puedes, no te conformes con un PIN de cuatro dígitos y pon un código complejo, que como se explica en el libro de Hacking iOS, hasta con un truco tan sencillo como limpiar la pantalla con una toallita húmeda, el atacante podrá ser capaz de sacar el código mirando las huellas.

Usar el desbloqueo con huella dactilar puede estar bien para evitar ataques alpasscode, pero recuerda que entonces alguien te puede forzar a ponerlo para desbloquear el terminal en contra de tu voluntad. Sea el método que hayas elegido - lo del patrón dibujando un camino entre los puntos es de lo más fácil de espiar con un ataque de shoulder surfing - acuérdate de poner un temporizador para que le terminal se bloquee al minuto automáticamente.

Ataques que protege:- Troyano para espiar WhatsApp en Android

- Espiar usando una sesión robada de WhatsApp Web

- Shoulder Surfing para ver los mensajes (o robar el passcode)

2.- Poner una password de protección al arranque de la app

En WhatsApp no existe la opción de que se cierre la app automáticamente y se pida una clave de desbloqueo, algo que estaría genial tener por ejemplo integrado conTouch ID o la Biometría de Android, pero la propia WhatsApp en su web recomienda el uso para Android de las aplicaciones de protección de apps por contraseña.

Ten cuidado que no todas funcionan demasiado bien, pero con una protección como esta podrás añadir una capa de seguridad extra para evitar que alguien te espíe tus mensajes de WhatsApp en un descuido o que te abra una sesión de WhatsApp Web.

Ataques que protege:- Espiar usando una sesión robada de WhatsApp Web

- Shoulder Surfing para ver mensajes (o espiar el passcode)

3.- Desactiva pre-visualización de mensajes con pantalla bloqueada

Esta es una medida de seguridad que ya salió en la primera parte de este artículo, pero no está demás volver a recalcar que si tienes la pantalla bloqueada y has configurado la previsualización de mensajes, cualquiera puede verlos. Sé que esta es una recomendación de perogrullo, pero en las últimas reuniones he podido ver los mensajes de mis compañeros.

Ataques que protege:

4.- Actualizar el software del sistema operativo o pon Cyanogen

Los sistemas operativos Android adolecen de un ecosistema heterogéneo que hace que no todos los dispositivos móviles tengan soporte y actualización a las últimas versiones. En los sistemas operativos Android sobre todo, hemos visto bugs en el pasado que permiten explotar vulnerabilidades incluso remotamente, así que tenerlo actualizado a la última versión es siempre importante.

En el caso de iPhone esto ya ha sucedido en el pasado y hemos visto como se han podido hacer herramientas de jailbreak como JailbreakMe 3.0 que con visitar una web rompía toda la seguridad de iOS. José Selvi migro JailbreakMe a JailOwnMepara conseguir tomar control del terminal.

Por supuesto, Android e iOS se actualizan para evitar estos bugs, así que ten siempre la última versión instalada y evitarás que alguien remotamente pueda meterte un troyano. Si estás en el caso de Android, donde un dispositivo no es compatible con nuevas versiones, entonces instala CyanogenMod, que no solo te da más opciones de privacidad y seguridad, sino que permite actualizar a nuevas versiones independientemente de si el fabricante ha puesto la actualización disponible o no.

Ataques que protege:- Saltarse el passcode de iOS en versiones antiguas

- Instalación de troyanos para espiar vía exploits

5.- Actualizar la aplicación de WhatsApp

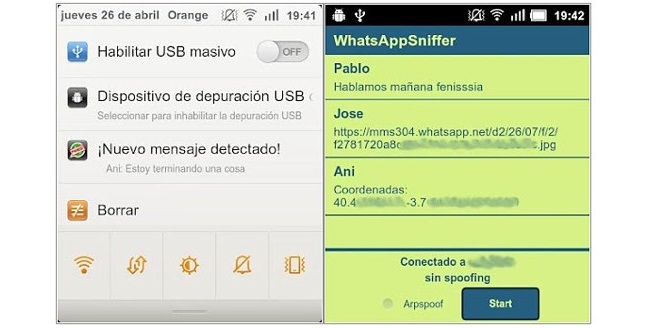

No solo hay que actualizar el sistema operativo y la app de WhtasApp debe ser actualizada a la última versión. En las últimas versiones de WhatsApp se ha metido un sistema de cifrado de mensajes entre terminales muy seguro, que hace que las comunicaciones entre ellos no se puedan capturar como se hacía en las versiones antiguas con herramientas como WhatsAppSniffer o WireShark-WhatsApp.

Esto es especialmente común en terminales con jailbreak o rooting que tienen apps piratas o en sistemas operativos antiguos en los que no funcionan las nuevas apps, por lo que se debe actualizar primero el sistema operativo para luego poder actualizar la app.

Ataques que protege:

6.- Cifra el sistema completo en Android y evita iPhone 4

En los sistemas operativos Android se puede hacer un cifrado completo del sistema operativo, haciendo que no arranque sin que no se conoce cuál es la clave de desbloqueo. Esta es una opción fantástica que evita que alguien pueda robar el terminal para hacer un análisis forense del mismo y sacar de él las conversaciones deWhatsApp.

En el caso de iPhone, el cifrado de los datos de los usuarios dependen del passcode. Si tenemos un terminal con iPhone 4S o superior, no hay forma de meterle mano al cifrado sin tener el passcode, un equipo pareado o acceso a un backup en la nube. Ha habido un buen número de casos en los que no se ha podido sacar la información ni judicialmente. Si tienes un iPhone 4, se puede hacer jailbreak sinpasscode, y por tanto se puede acceder a la información, meter un troyano, etcétera.

Ataques que protege:

7.- No conectes tu equipo que no sea de confianza y fortifica el de confianza

Cualquier conexión a un PC puede significar que le estés dando acceso al sistema de ficheros completo al PC, y eso permitiría a un atacante poder meter un troyano ollevarse los ficheros de WhatsApp. Esta conexión se puede quedar para siempre, así que aunque el atacante no haga nada la primera vez, si existe un pareado entre ambos podrá utilizarlo en el futuro para troyanizar el dispositivo.

Figura 7: Tu iPhone es tan inseguro como tu Windows

Hemos visto software de espionaje que troyanizaba los iPhone desde un equipo Windows o Mac OS X al que se haya pareado el terminal para hacer, incluso, eljailbreak al iPhone antes de meter el troyano. Si tienes un equipo de confianza al que conectas normalmente tu dispositivo, tenlo muy asegurado, porque desde él te pueden destrozar la seguridad del dispositivo. Además, alguien maliciosamente podría incluso querer acceder a los mensajes borrados de WhatsApp.

Ataque que protege:- Espionaje de WhatsApp en iPhone mediante instalación de Troyano

- Espionaje de WhatsApp en Android mediante instalación de Troyano

- Acceder a base de datos de WhatsApp de un iPhone pareado

- Recuperar mensajes borrados de WhatsApp en iPhone

8.- Cifra el backup de tu dispositivo en tu PC

Tanto si tienes Android, como si tienes iPhone, cuando hagas un backup del dispositivo en tu computadora personal, utiliza las opciones de cifrado del mismo. En esa copia de seguridad van los datos de WhatsApp. Para un atacante que tenga acceso al sistema de ficheros del PC, robar los datos desde el backup puede ser mucho más sencillo que hacerlo desde el teléfono.

Además, en el pasado, yo he podido comprobar cómo a través de eMule es posible acceder a los ficheros de WhatsApp de backups de iPhone sin cifrar guardados en un equipo en el que se ha compartido por la red P2P.

Ataque que protege:- Acceder a base de datos de WhatsApp en la copia de seguridad de iTunes

- Acceder a bases de datos de WhatsApp vía e-mule

9.- Pon Verificación en 2 pasos en la nube que uses de backup

Si tienes un sistema de backup en la nube tipo Apple iCloud (usado por iPhone y por WhatsApp para guardar las copias de seguridad) y alguien es capaz de robarte el usuario y la contraseña, podrá estar monitorizando todos tus mensajes deWhatsApp - que también están en la nube - sin que tú te des cuenta, accediendo directamente a ellos.

Figura 9: Robo de datos de backup de iCloud por no tener Verificación en dos pasos

Este es el caso que sucedió, por ejemplo, en el Celebgate con el robo de fotografías de famosas, y del que yo hice una demo en el programa de TV de El Hormiguero. Funciona de igual forma si no tienes verificación en dos pasos en el backup deAndroid en la nube, así que configura un segundo factor de autenticación en tus identidades, que en el caso de Apple es Verificación en dos pasos. Por supuesto, antes de esto, tienen que haberte robado las cuentas de iCloud o Gmail, por lo que ten cuidado dónde introduces las credenciales y estáte alerta a frente a los ataques de Spear Phishing.

Ataque que protege:10.- Cuidado con la instalación de apps a la ligera en Android y en iPhone con Jailbreak

Ya hemos visto apps en el pasado que, con pocos permisos podrían robar la cuenta de WhatsApp, pero lo peor es que con unos pocos permisos más se pueden llevar tu base de datos de WhatsApp o ser directamente un troyano. En el pasado hemos visto apps creadas para robar bases de datos pretendiendo ser juegos y cómo para un atacante es posible crear una apk maliciosa con Metasploit que controle el terminal remotamente y robe el WhatsApp, así que mucho ojo con qué apps te instalas y de donde.

Cuanto menos y más conocidas, mejor, que además hemos visto que las apps pueden ser vendidas al mundo del cibercrimen y volverse maliciosas. Por supuesto, si sonapps que encima son para manipular tu WhtasApp, menos aún. Si tienes unAndroid, lo recomendable es que tengas un Antivirus profesional para que este tipo de apps vayan siendo detectadas.

Ataques que protege:

11.- Evita conexiones 2G/Edge/GPRS

Cuando un terminal móvil busca una antena de comunicaciones para conectarse a la red, busca la mejor opción. Cuando hay 4G mejor que cuando hay solo 3G y mejor 3G que usar tecnologías 2G/Edge/GPRS. En algunos terminales se puede forzar a conectarse solo por tecnologías 3G/4G - en otros no. Si un terminal permite conexiones 2G, puede ser forzado por un atacante a conectar a una antena 2G de alta potencia que anule el resto de las redes.

Figura 11: Capturando el tráfico de un iPhone con un ataque OpenBTS.

Se explica en detalle en el libro de Hacking iOS

Este ataque, basado en estaciones base falsa, solo se puede hacer si el terminal permite conectarse a redes 2G/Edge/GPRS ya que en estos casos no se valida la red, y con que la estación base dé el nombre de la red que el terminal conoce, éste se conectará. A partir de ese momento se puede capturar todo el tráfico GSM, GPRS, Edge y reenrutarlo hacia Internet. Es otra protección de nota, pero que no quería dejarla pasar, porque es otra forma en la que te pueden robar los mensajes si tienes una versión antigua de WhatsApp.

Ataque que protege:

12.- Utiliza una Red Privada Virtual (VPN) en tus conexiones de red

Por último, la recomendación final es utiliza una VPN en tus conexiones iPhone para evitar al máximo la captura del tráfico de red, ya sea mediante estación base falsa o mediante una red WiFi comprometida. Esta es una recomendación que no debes dejar de aplicar a todas tus aplicaciones que se conecten a Internet.

Por supuesto, lo recomendable es que el servidor VPN que uses sea tuyo o de mucha confianza, ya que es también un "man in the middle". Protege tus conversaciones de WhatsApp con una VPN.

Ataques que protege:- Espiar mensajes de WhatsApp con la red WiFi

- Espiar los mensajes de WhatsApp por ataque de estación base falsa

Saludos Malignos!

Fuente: http://www.elladodelmal.com/2015/07/proteger-whatsapp-prueba-de-balas-como_23.html

Marcadores